Для затравки - то, на что обратил внимание я, читая анонсы и документацию; а также мои первые вопросы.

- Базируется не на уже вышедшем SLES12, а на нынешнем SLES11sp3 (даже не sp4; фокус - на стабильности, а не на новизне). Поэтому название отвязано от версии SLES-а (не OES12, как ожидалось, а OES-2015). К концу года планируется первый саппорт-пак (based on SLES11sp4), в следующем году - второй (и только в нём, скорее всего, будет поддержка SLES12).

- Реализация файловых сервисов в значительной степени переписана, упор - на надёжности (в частности, к существующим 10k test-cases добавлено ещё 8k).

- Одна из новых вещей - поддержка файловой системой NSS пользователей Active Directory; т.е. при доступе по CIFS таким пользователям необязательно будет иметь соответствующий эквивалент в eDirectory (можно назначать права напрямую объектам из "чужого" дерева).

- Другая новая вещь - новая версия NSS, в которой (наконец-то!) для адресации блоков используется 64-битная арифметика. Это снимает нынешнее ограничение на размер тома 8TB (правда, только для новых томов - старые сконвертировать нельзя). Новые тома - до 8-ми эксабайт (около 8 млн. терабайт).

- Третья новая вещь - служба CIFS научится использовать механизм аутентификации Kerberos (до сих пор используется NTLMv2) и протокол SMBv2. Повышение безопасности, надёжности и скорости, снижение "шума" в сети.

Теперь вопросы.

1. Единственный описанный в документации способ апгрейда - это загрузиться с установочного Integrated DVD (SLES11sp3 + OES 2015). А просто добавить другой Add-on Product, когда сервер уже загружен – нельзя, что ли? Или загрузиться по сети с дистрибутива SLES11sp3 (у нас настроены сетевые репозитории и можно через PXE проинсталировать то, что нужно)? Ну, или какие-то ещё варианты - что, обязательно таки качать эти несколько гигов, если у меня уже скачан Add-on DVD OES 2015 (~800 MB)?

2. Для интеграции с AD добавился новый компонент - NSS Active Directory Support (NSS AD). Именно он используется для доступа по CIFS тех пользователей AD, которых нет в eDirectory. Вещь полезная - у нас, например, часть пользователей не имеет новелловского клиента и ходит по CIFS. Несмотря на то, что в CIFS-е настроена аутентификация в домене AD (в OES11 - по NTLM), для них нужны соответствующие пользователи в eDirectory; теперь этого дублирования можно избежать. Однако пока ещё для меня неясно: можно ли перевести с NTLM на Kerberos аутентификацию службы CIFS, не прибегая к установке дополнительных компонентов?

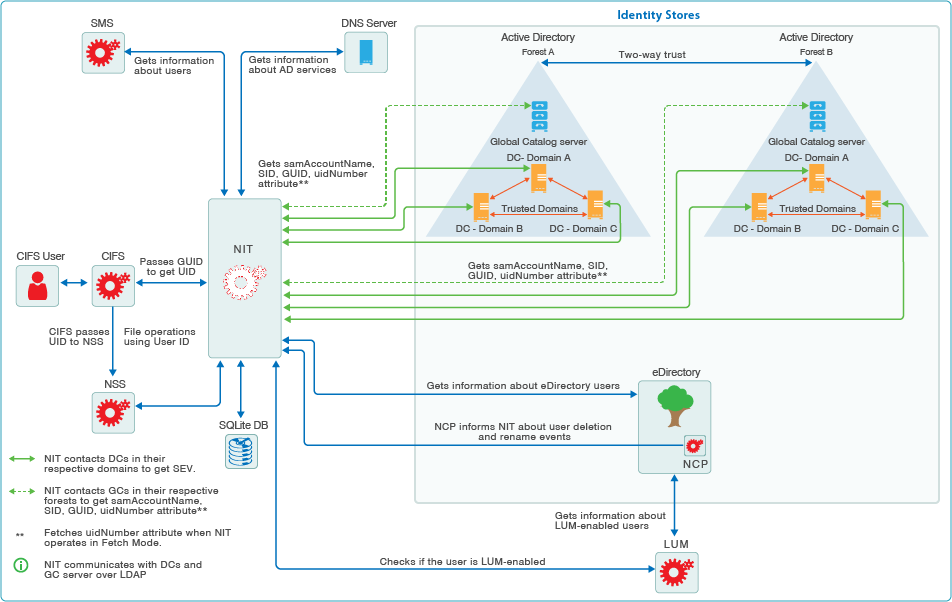

3. В составе упомянутого NSS AD есть такой компонент как Novell Identity Translator (NIT). Используется для хранения соответствия UID-ов (которые он сам генерирует) и логинов (как AD, так и eDirectory). Написано, что для AD можно ничего не генерировать, а брать оттуда готовый атрибут uidNumber (если он каким-то образом заполняется в AD). Но для меня неясно, будет ли этот NIT при генерировании UID-ов что-то прописывать обратно в AD (перезаписывая существующий uidNumber, если он есть), или же он просто сохраняет какую-то таблицу у себя (видимо, в eDirectory, поскольку она должна быть доступна разным серверам)?